Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Na sua empresa você tem o controle de acesso a internet dos usuários?

Digamos que o chefe mandou bloquear a internet, porém liberou parcialmente para um setor e totalmente para algumas pessoas de confiança.

Pra piorar o cenário, você lembrou que alguns setores precisam utilizar alguns sites específicos, por exemplo:

Tem outros, mas vou citar só estes setores que são mais genéricos e tem na maioria das empresa.

E se você precisar de algo mais avançado, que permita controlar o acesso a diferentes sites da Web nas mais diferentes situações.

Por exemplo: permita que o usuário1 acesse www.terra.com.br depois de fornecer um nome de usuário e senha, mas negue o acesso para o usuário2 (ou exija uma senha de administrador).

Complicou né? E ainda temos que liberar os emails e mensageiros como o Skype.

Em outras palavras, você precisa de um software que armazene diferentes perfis de usuários e o que eles podem ou não acessar.

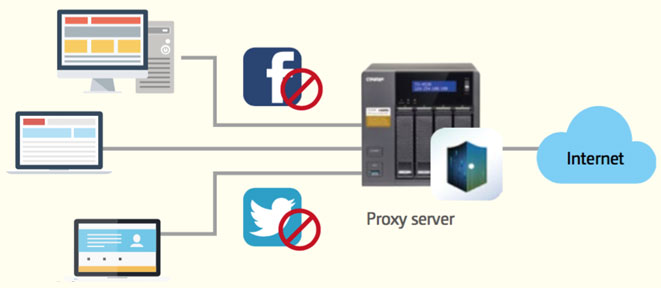

Existem diversas alternativas para você controlar internet, mas o ideal é que você faça isso via firewall e proxy. Para isso você pode fazer na unha utilizando um linux com iptables, Squid, Sarg, etc.

Mas você vai precisar um conhecimento avançado ou contratar empresas especializadas. Ambos os casos não são boas soluções, pois você fica dependente do seu funcionário ninja no linux ou de um terceiro.

Isso não é prático nem conveniente, imagina se você quiser somente liberar um determinado site, o transtorno que vai ser.

Qual servidor proxy ou firewall lhe daria estas facilidades?

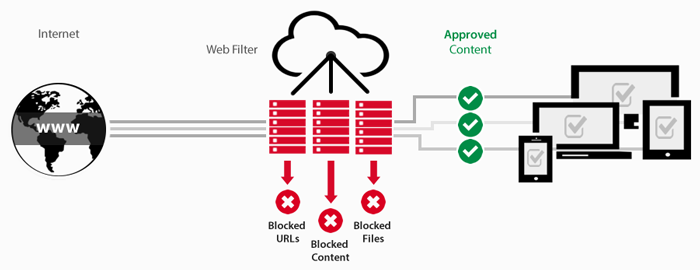

Para fornecer acesso granular a sites de Internet específicos para usuários específicos, você precisa melhorar seu servidor proxy existente ou firewall com um módulo de filtragem de internet.

Pois enquanto você pode ajustar proxies e firewalls para bloquear certos tipos de tráfego e sites da Web, eles não funcionam para o controle de acesso a internet de usuários individuais.

O ideal é você utilizar ferramentas especializadas e específicas para este controle.

Unified Threat Management, que é na tradução literal para o português “Central Unificada de Gerenciamento de Ameaças”, é uma solução abrangente, vem ganhando notoriedade e se tornou a solução mais procurada na defesa das organizações.

O UTM é teoricamente uma evolução do firewall tradicional, unindo a execução de várias funções de segurança em um único dispositivo:

Normalmente esta solução vem na forma de um appliance (hardware+software).

E algumas oferecem uma solução free, desenvolvida com a ajuda da comunidade, porém tem menos recursos que a versão paga. Dependendo o tamanho da sua empresa e os controles que você precisa, a solução free vai atender bem.

Segue uma lista de alguns fabricantes:

Os maiores, melhores e mais caros:

Estes outros tem versão paga e versão Community (Open Source):

Apenas usando proxies de filtragem Web conseguimos bloqueios simples e óbvios como pornografia, redes sociais e sites de entretenimento. No entanto, se sua empresa tem uma política contra funcionários que acessam contas de e-mail pessoais no horário de expediente, UTM pode ser a melhor solução.

Novamente, ao contrário das regras de firewall baseadas no tráfego, esses produtos podem ser ajustados para permitir acesso seletivo para funcionários ou grupos de funcionários, estes podem precisar de acesso especial por motivos de trabalho.

A maioria destes softwares possui um componente que se conecta ao seu serviço de diretório, seja o Active Directory (AD) ou LDAP , para filtrar usuários com base em qualquer tamanho e tipo de unidade organizacional de domínios para usuários individuais.

Ou oferecem sistemas de autenticação, onde você pode cadastrar usuários e senhas manualmente, mas se você tiver muitos usuários isso pode ser muito trabalhoso.

É por isso que é importante verificar se esses produtos funcionam com seus serviços de diretório, antes de comprar um.

Como você pode ver, para implementar o controle de acesso a internet na sua empresa, existem diferentes alternativas: soluções que demandam maior investimento com servidores, mão de obra especializada e manutenção constante.

Também existem opções mais práticas e simples como: Dell Sonicwall, Fortinet FortGate e semelhantes.

Ou então soluções mais modernas, que utilizam recursos em nuvem, são mais acessíveis e de fácil implementação e gerenciamento. Esse tipo de serviço é principalmente recomendado para empresas de até médio porte, boas opções são: OpenDNS ou Lumiun.

Se você está iniciando na implementação de segurança e tem tempo para aprender, aconselho as versões Community que são free e tem muito material de estudo disponível na web.

Se você não tem muito tempo ou necessita de recursos mais avançados, escolha uma versão paga, pois você vai ter apoio e suporte para implementação.

Agora se você necessita de um controle mais rígido e precisa controlar até os dispositivos que entram na sua rede, aconselho a ler o artigo sobre NAC (Network Access Control). Vai lhe ajudar bastante.

Um abraço e bons estudos!